Pada tutorial ini kita akan membahas tentang Brute Force dan cara mengamankan Router Mikrotik dari serangan Brute Force.

Brute Force adalah serangan yang bertujuan untuk memperoleh akses username dan password pada perangkat router kita. Cara kerja dari Bruteforce sendiri adalah dengan mencoba segala macam kemungkinan kombinasi username dan password dari database .txt yang digunakan untuk mengakses router. Serangan ini sangat berbahaya, terlebih untuk kalian yang menggunakan user akses yang mudah ditebak.

Beberapa cara untuk mengamankan router mikrotik dari Serangan Brute Force diantaranya adalah :

Disini kita akan mengamankan service Telnet, SSH, FTP dan Winbox dari serangan Bruteforce menggunakan fitur Firewall Filter.

Sebelumnya kita perlu mengetahui port service pada router Mikrotik :

- FTP menggunakan port 21

- SSH menggunakan port 22

- Telnet menggunakan port 23

- Winbox menggunakan port 8291

Untuk cara kerja dari rule firewallnya sendiri adalah :

Router akan mendeteksi apabila terjadi upaya login dengan user akses yang salah lebih dari 3x, maka ip host tersebut langsung dimasukkan ke dalam address list "Blacklist", selanjutnya dari address list tersebut kita akan menambahkan rule drop agar pelaku brute force tersebut tidak bisa melanjutkan serangannya.

Khusus untuk tutorial ini kita akan melakukan konfigurasi lewat 2 cara yaitu menggunakan GUI dan Command Line.

Mengamankan Telnet dari Serangan Bruteforce

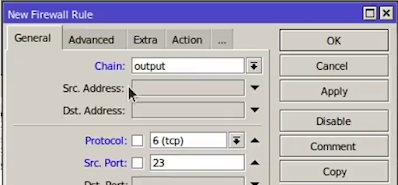

Untuk konfigurasi pada service Telnet pertama buka menu IP-Firewall, kemudian pada tab Filter Rules klik tombol + untuk membuat rule baru.

Untuk parameter Chain kita pilih Output, karena yang akan kita gunakan untuk menangkap serangan Brute Force adalah balasan dari router ketika ada host yang mencoba untuk login. Untuk protocol yang digunakan adalah TCP, kemudian Source Port kita isi 23.

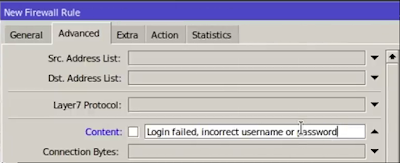

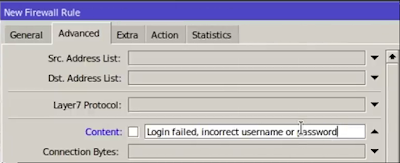

Selanjutnya pindah ke tab Advanced, kita akan menggunakan Parameter Content yang nantinya akan menangkap balasan apa yang akan dikirimkan router dari user yang melakukan upaya login. Disini kita isikan dengan balasan yang diberikan oleh router ketika ada host yang melakukan login dengan user akses yang salah yaitu, "Login failed, incorrect username or password".

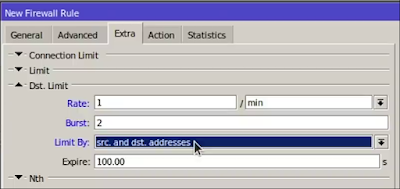

Lalu pindah ke tab Extra dan aktfikan parameter Dst. Limit. Disini kita akan membatasi upaya login sebanyak 3x saja, jadi ketika ada host yang mencoba login lebih dari 3x gagal dalam rentang waktu 1 menit, maka host tersebut akan langsung dianggap melakukan Brute Force.

Untuk parameter rate kita ubah menjadi 1 rate per menit, lalu parameter Burst kita ubah menjadi 2. Kemudian pada parameter Limit by kita akan menandai source dan destination address.

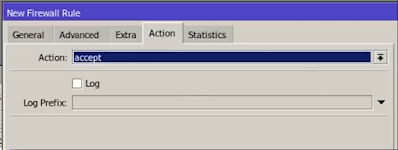

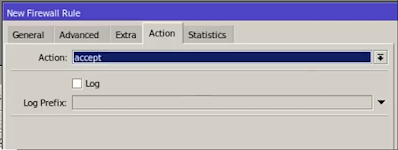

Kemudian pindah ke tab Action lalu pilih Accept, lalu klik Apply lalu OK.

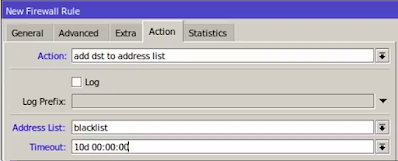

Selanjutnya kita akan membuat rule untuk menambahkan IP dari pelaku Brute Force ini ke dalam sebuah Address List bernama Blacklist dengan durasi 10 hari. Caranya adalah pada tab Filter Rules klik tombol + untuk membuat rule baru.

Untuk parameter Chain kita pilih Output, untuk protocol yang digunakan adalah TCP, kemudian Source Port kita isi 23.

Selanjutnya pindah ke tab Advanced, pada parameter Content kita isikan "Login failed, incorrect username or password".

Kemudian pindah ke tab Action, pada parameter Action pilih add dst to address list dan isikan address list Blacklist, lalu pada parameter Timeout kita isi dengan 10 hari.

Mengamankan SSH dari Serangan Bruteforce

Untuk konfigurasi pada service SSH pertama buka menu IP-Firewall, kemudian pada tab Filter Rules klik tombol + untuk membuat rule baru.

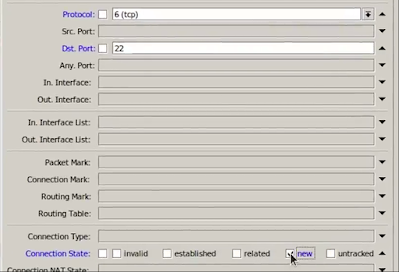

Untuk parameter Chain kita pilih Input, untuk protocol yang digunakan adalah TCP, kemudian Source Port kita isi 22. Untuk service SSH ini karena paket datanya terenkripsi jadi kita tidak bisa mengetahui pesan balasan apa yang dikirimkan oleh router, maka disini kita akan menggunakan Connection State dengan mencentang parameter New.

Lalu pindah ke tab Extra dan aktfikan parameter Dst. Limit, sama dengan rule pada service Telnet. Untuk parameter rate kita ubah menjadi 1 rate per menit, lalu parameter Burst kita ubah menjadi 2. Kemudian pada parameter Limit by kita akan menandai source dan destination address.

Kemudian pindah ke tab Action lalu pilih Accept, lalu klik Apply lalu OK.

Selanjutnya sama dengan rule pada service Telnet disini kita akan membuat rule untuk menambahkan IP dari pelaku Brute Force ini ke dalam sebuah Address List bernama Blacklist dengan durasi 10 hari. Caranya adalah pada tab Filter Rules klik tombol + untuk membuat rule baru.

Untuk parameter Chain kita pilih Input, untuk protocol yang digunakan adalah TCP, kemudian Source Port kita isi 22, lalu Connection State New. Lalu pindah ke tab Action, pada parameter Action pilih add src to address list dan isikan address list Blacklist, lalu pada parameter Timeout kita isi dengan 10 hari.

Kalian bisa menggunakan Command Line untuk menambahkan rulenya, silahkan copy paste script dibawah ini ke terminal winbox kalian.

/ip firewall filter

add action=add src to address list address-list=Blacklist chain=input \

src-port=22 connection-state=new address-list-timeout=10d

Terakhir kita akan buat 1 rule lagi untuk memblokir ip dari pelaku brute force yang ada didalam address list Blacklist.

Caranya pada tab Filter Rules klik tombol +, lalu pada parameter Chain pilih Input, untuk Protocol pilih TCP dan Dst.Port isikan dengan port dari masing-masing service yaitu 23,22,21,8291. Lalu pindah ke tab Advanced dan pilih source address list "Blacklist", kemudian pindah ke tab Action dan pilih Drop. Klik Apply lalu OK.

Kalian juga bisa menggunakan script dibawah ini untuk menambahkan rulenya :

/ip firewall filter

add action=drop src-address-list=Blacklist chain=input \

dst-port=23,22,21,8291 protocol=tcp

Setelah rule Drop berhasil dibuat, pindahkan rule tersebut ke urutan paling atas dan hasilnya akan seperti dibawah ini.

Untuk selanjutnya, konfigurasi akan menggunakan script ya. Kalian cukup copy paste script yang saya berikan ke terminal winbox kalian.

Mengamankan FTP dari Serangan Bruteforce

/ip firewall filter

add chain=output dst-port=21 comment="FTP Bruteforce" \

content="530 Login incorrect" dst-limit=1/1m,2,dst-address/1m \

protocol=tcp

add action=add-dst-to-address-list address-list=Blacklist \

address-list-timeout=10d protocol=tcp \

chain=output content="530 Login incorrect"

Cara kerja dari script diatas adalah :

Router akan menangkap IP host yang mencoba melakukan login melalui service FTP tapi mengalami 3x gagal login atau mendapat pesan "530 Login incorrect" dalam waktu 1 menit, selanjutnya IP host tersebut akan dimasukkan ke dalam address list Blacklist selama 10 hari. Kemudian IP host tersebut juga akan di drop oleh rule yang sebelumnya telah kita buat.

Mengamankan Winbox dari Serangan Bruteforce

/ip firewall filter

add action=add-src-to-address-list address-list=Blacklist \

comment="Winbox Bruteforce" dst-port=8291 \

dst-limit=1/1m,2,src-and-dst-address/1m protocol=tcp \

timeout=10d chain=input connection-state=new

Cara kerja dari script diatas adalah :

Router akan menangkap IP host yang berusaha melakukan login ke Winbox 3x berturut-turut dalam waktu 1 menit, selanjutnya IP host tersebut dimasukkan ke dalam address list Blacklist selama 10 hari. Kemudian IP host tersebut akan langsung di drop oleh rule drop yang sebelumnya telah kita buat. Harap di ingat apabila menggunakan rule ini disarankan jangan login menggunakan 3 Winbox di komputer yang sama, apabila hal tersebut terjadi maka IP Address yang digunakan untuk login ke Winbox akan di blokir selama 10 hari.

Kesimpulan :

Selain menerapkan keamanan dasar pada router mikrotik, kita bisa menambahkan keamanan lanjutan seperti menambahkan rule firewall untuk menangkal serangan brute force, tentunya agar router kita bisa lebih aman dan memperkecil resiko router kita terkena serangan dari pihak-pihak yang tidak bertanggung jawab.

Tapi harap dipahami juga bahwa setiap filter yang dibuat untuk menyaring segala macam trafik data yang masuk atau keluar dari router, akan memakan resource dan media penyimpanan router kalian. Untuk itu dalam setiap pembuatan rule, kita bisa menyesuaikan pada parameter Timeout karena jika semakin lama Timeoutnya maka akan semakin lama juga data dari log tersebut tersimpan.

Sekian untuk tutorial cara mengamankan router mikrotik dari Serangan Brute Force, semoga ilmu yang kalian dapat dari tutorial ini bisa bermanfaat untuk kalian semua. Terima kasih.

Sumber & Referensi : Mikrotik Indonesia

0 comments: